15 декабря, 2025

Больше, чем софтверная компания.

Нас все знают как антивирус, ну хорошо, «защиту конечных точек«. Многим уже рассказали, что мы давно уже больше, чем это. Хотя всё ещё попадаются те, кто не в курсе. Да, само собой, мы не стоим на одном месте. И вот теперь пришло время сделать ещё один важный шаг и громкое заявление: мы больше не только софтверная компания. У нас есть и «железо». Прошу любить и жаловать – наша новая разработка, сетевой экран категории NGFW – трубите трубы, бейте барабаны, танцуйте танцовщицы и разливайте шампанское в бокалы все остальные! Вот оно —

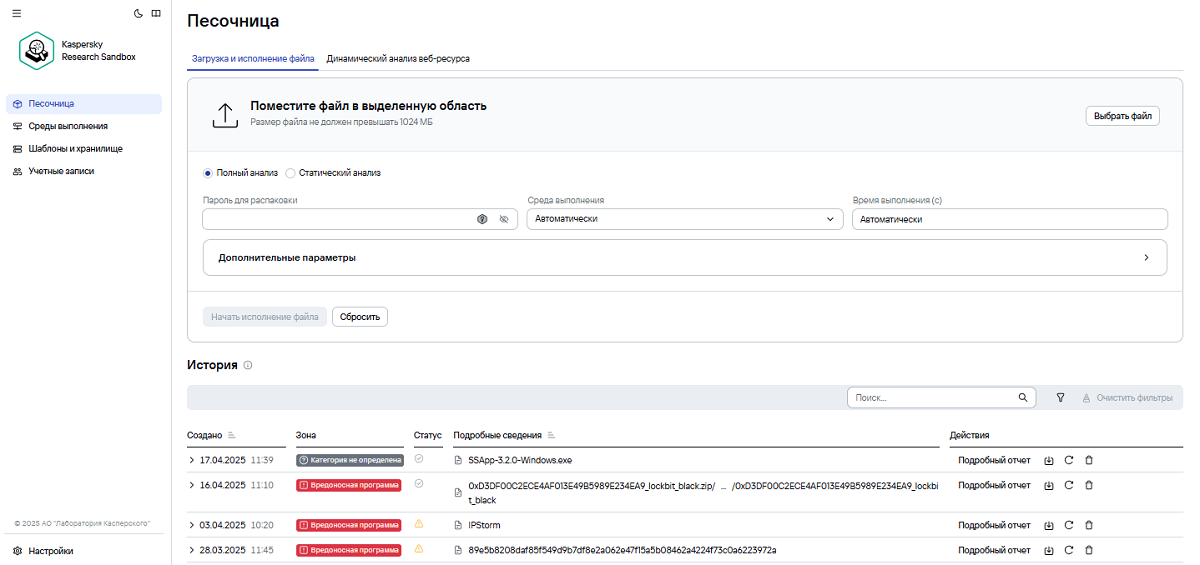

Мы, кстати, провели эксперимент по информационной открытости, подробно описывая, как разрабатывали, тестировали и внедряли NGFW в своей инфраструктуре. Писали эксперты, которые это всё делали своими руками и головами. Собрали публикации вот здесь в специальном проекте на Хабре, там подробно и предметно для желающих нырнуть поглубже.

Но давайте для начала поговорим про то, что же это вообще такое, межсетевой экран следующего поколения (Next-Generation Firewall).

Немного ликбеза для ничего не понимающих в ИБ-рынке: NGFW – это что-то вроде фильтрующей станции или очистного сооружения в водоканале вашего корпоративного интернета. Базовое устройство корпоративной защиты, которое проверяет весь трафик, отсеивает вредоносное ПО на уровне сетевых соединений, сегментирует корпоративную сеть, предотвращает вторжения, контролирует приложения и так далее и тому подобное, чтобы никакая гадость не влезла, куда не надо.

До 2022 на российском рынке доминировали иностранные (западные) вендоры, которые вдруг перестали поддерживать и обновлять свои сильно недешевые железяки. В связи с превращением оных в тыкву российские разработчики бросились творить своё.

Дальше: и у нас получилось, жужжит, гудит, трафик фильтрует…