13 ноября, 2024

Космос здесь рядом. Или я поведу тебя в музей, но 18+.

Что-то очень давно не было ничего по теме космоса, а ведь космос – это очень круто! Исследования внеземного пространства в любом виде, пилотируемая и прочая космонавтика, астрофизика и телескопы на вершинах вулканов – всё это крайне важно для всего человечества и фантастически интересно для отдельного человека (например, меня). Поэтому когда меня пригласили в Музей космонавтики в Москве, то я тут же согласился.

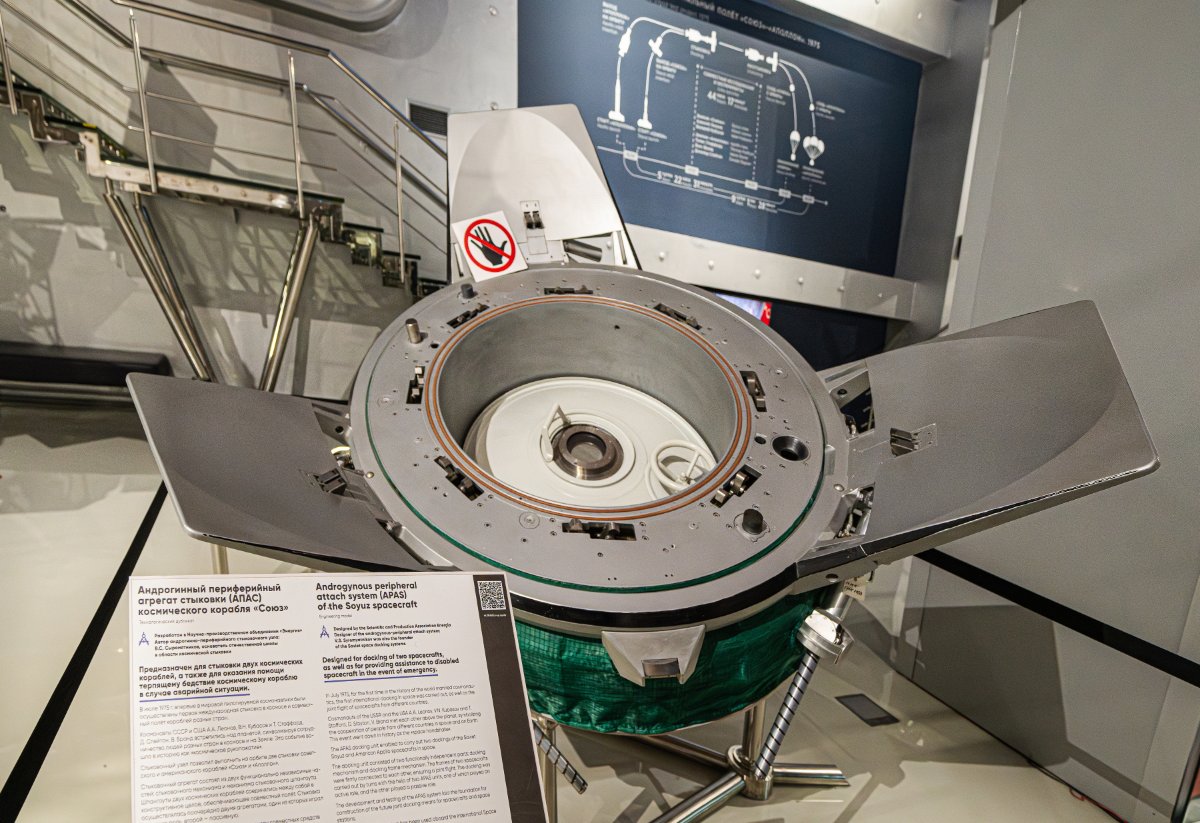

Но прежде чем пойти в музей, задам вопрос и объявлю предупреждение. Вопрос такой: какая связь между данным космическим предметом и журналом «Плейбой»?

И предупреждаю, что мой рассказ будет в категории 18+. Ничего этакого в самой экспозиции нет, смело можно идти с детьми. А вот мои комментарии под возрастные ограничения явно попадают. Итак, идём в музей!

Но почему и зачем именно Музей космонавтики? А всё просто. Вот буквально только что мы торжественно объявили о стратегическом партнерстве с этим музеем, одним из крупнейших научно-технических музеев России и одним из самых популярных музеев Москвы. Планов много, включая научные, образовательные и культурные проекты. Ну и, само собой, мы поможем музею с цифровой безопасностью.