9 сентября, 2013

KIS-2014: Ай да мы!

Ура-ура! Троекратно! :)

По давней традиции летнего запуска персональных продуктов — KIS 2014 официально зарелизен в главных регионах и на самых больших языках, все желающие прыг сюда качать новые версии, правила апгрейда здесь.

И настало время рассказать — что же новенького в этой версии? Новенького есть, обильно – будет несколько постов, за один не управиться, иначе букв будет слишком много, все знакомые – но читать глаза устанут.

Итак, пост номер 1.

В KIS 2014 много всего нового! Защита крепчает, ускоряется и хорошеет: фейслифтинг интерфейса и редизайн логики основных операций, новые фичи для безопасности денежных онлайн-операций (прокачали Safe Money) и родительского контроля, встроенный анти-блокер, разные ускорители и оптимизаторы. Что также важно – теперь в одной коробке защита для Винды, МакОСа и Андроида.

Но главное — в этой версии мы сделали упор на защиту от будущих угроз и «на радость» кибер-негодяям добавили в продукт несколько осиновых кольев профильных авангардных технологий (ни об одной из них в конкурентных продуктах неизвестно). Нет, мы не использовали машину времени и упомянутых негодяев к батареям не приковывали и не мучили :) — мы пошаманили, посмотрели в будущее, прикинули логику развития кибер-зловредства и на практике воплотили новые технологии превентивной защиты.

И KIS 2014 в этом плане есть чем удивить: прокачанная Automatic Exploit Prevention (автоматическая защита от эксплойтов), две технологии из наших корпоративных решений, адаптированные для персонального продукта – ZETA Shield и Trusted Applications Mode (режим безопасных программ), плюс встроенный проактивный анти-блокер.

Как эти умные названия помогают в ежедневной компьютерной гигиене? Об этом сейчас и пойдёт речь.

И начнём с режима безопасных программ. Как никак – это первая в мире реализация технологии в домашнем продукте для комплексной безопасности.

Типичный современный комп – это «компьютер из Простоквашино». Поработал папа, потом мама, потом бабушки-дедушки, дети, родственники, друзья… Каждый устанавливает, что ему угодно, ходит на свои сайты, меняет настройки системы, пользуется мессенджерами и т.д. – часто этот цифровой промискуитет происходит в одном пользовательском профиле и в отсутствие элементарной защиты. В итоге получается что? — антисанитария и бардак. Через несколько дней такой эксплуатации комп превращается в рассадник зловредства, угрозу обществу и глобальной сети.

Как раз для лечения этого нездорового состояния мы прикрутили к KIS 2014 режим безопасных программ.

Смысл технологии – контроль над запускаемыми программами по принципу «запрещено всё, что не разрешено», также известному в профессиональных кругах как Default Deny. Глава семьи (он же по совместительству Главный Админ компа) проявляет махровый волюнтаризм и определяет список разрешённых программ. Всё остальное автоматически блокируется. Т.е. вообще все – включая любую новую вредоносную программу или нежелательный тулбар какого-нибудь навязчивого рекламщика. На самом деле технология вообще не будет разбираться во вредоносности или нежелательности – она знает нескольких «хороших парней», которым «разрешён вход в здание», а все остальные блокируются у входа, пока владелец здания лично не выдаст им пропуска.

Режим безопасных программ работает в сочетании с другими функциями и усиливает общий уровень защиты.

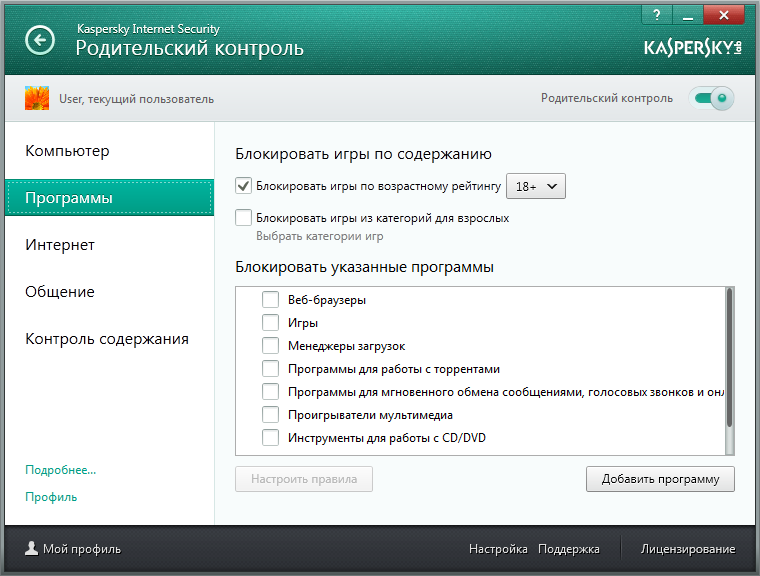

Например, на компе включён родительский контроль, который навевает приятное чувство защищённости от недетского контента и передозировки Инета. Однако остаётся вероятность, что со свойственной им любознательностью дети всё таки ткнут в какой-нибудь нехороший файл или заразят систему на специально созданном «контент-корректном» сайте. Кроме того, достаточно инцидентов, когда даже с приличного, бело-пушистого сайта отгружали малвару по причине его взлома. А вот при активном «режиме» даже в таких случаях комп можно считать по максимуму «упакованным» для любых детских (и недетских тоже) забав.

Режим безопасных программ перекочевал в KIS 2014 из наших корпоративных решений, а не наоборот (как обычно). Там он пашет уже года два и пользуется популярностью. Однако в том виде режим неприменим для домашних пользователей – всё таки здесь требуется бóльшая гибкость и, я бы сказал, интеллектуальность системы, чтобы не задавать много умных вопросов, учитывать программное окружение и привычки, работать максимально автоматически и быстро, при этом сохраняя тот же уровень защиты. Чтобы было комфортно и секюрно.

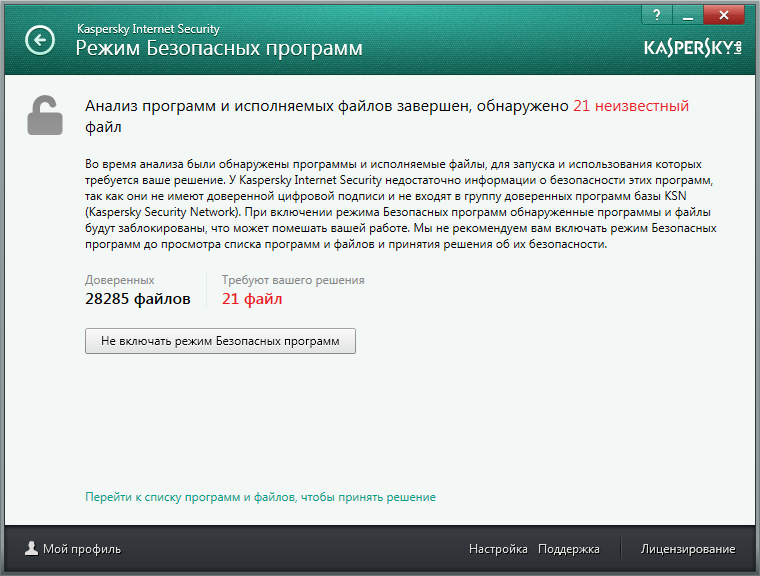

Главное отличие режима безопасных программ в KIS 2014 от своего корпоративного родственника – тщательная подготовка к запуску. По умолчанию, после установки продукта режим отключен – пользователю необходимо принять осознанное решение, чтобы потом не удивляться необычно строгому поведению компьютера.

На этапе подготовки KIS проводит автоматическую инвентаризацию всех используемых программ, динамических библиотек и скриптов по нашей базе доверенных программ («динамический whitelisting«). Пользователь знакомится с результатами инвентаризации, вносит правки (если есть личные пожелания по классификации ПО), нажимает «OK» и начинает работать на новом уровне защиты — в «проверенной доверенной» среде.

Несмотря на то, что у нас единственная в мире сертифицированная база данных доверенных программ и она же одна из самых полных в мире (по тестам мы знаем 94% всего легитимного ПО – на данный момент больше 850млн объектов) – всё же есть вероятность, что мы могли что-то не учесть. Постоянно появляется новый софт, обновлённые версии, патчи и т.д., которые мгновенно расходятся по миру и тоже заслуживают категории «доверенный». Здесь срабатывает другая фича режима безопасных программ – доверенные домены.

Мы ведём учёт веб-сайтов – источников софта (разработчики и файловые коллекции), каждый из которых имеет рейтинг доверия. Если сайт не был замечен в распространении малвары, то ему присваивается высший рейтинг и весь полученный оттуда новый софт автоматически классифицируется как доверенный (впрочем, дальнейший анализ нашей whitelist-лаборатории может этот вердикт изменить).

Мы также решили проблему постоянно обновляемых программных модулей. Вместо того, чтобы заново прогонять каждый файл через наших аналитиков, используется метод наследования доверенности объектов. Например, если какая-то доверенная программа запускает свою подпрограмму обновления, то она автоматически наследует статус доверенной. Это добавляет всей системе гибкости, адаптивности и автономности.

И ещё одна небольшая, но оттого не менее вкусная особенность этого режима.

Допустим, мы доверяем какому-то приложению. Но вдруг оказывается, что в нём обнаружена уязвимость, через которую кибер-негодяи закидывают на компы малвару. Или у разработчика украли цифровой сертификат и под его прикрытием «скармливают» пользователям какой-нибудь бэкдор. Так вот, у нас и такой сценарий предусмотрен – у программ есть «коридор безопасности«. Это набор типовых действий, который мы считаем достаточным для выполнения базового функционала и за рамки которого не позволяем выйти даже доверенному объекту. К чему, например, текстовому редактору вдруг понадобилось внедрять код в системные процессы или загружать драйверы?

Спросите – а к чему тогда вообще нужны всякие сигнатурные методы, «чёрные списки» и прочее? Режим безопасных программ — вот идеальная схема защиты компа, не страшны даже будущие угрозы, требует минимум ресурсов и достаточно автономна?

И почему другие разработчики или вообще никак в «белых списках» или их результаты настолько скромны?

Эта технология – крупные инвестиции как в начале, так и в процессе разработки. У нас, например, над этим проектом работают несколько десятков человек разных направлений, включая девелоперов, дятлов, менеджеров. Есть даже специализированная whitelisting лаборатория. Плюс его обеспечивает сложная техническая и бизнес инфраструктура, которая тоже требует постоянного внимания и вложений.

А что касается конкуренции между технологиями… Тут однажды уже была речь про экономику кибер-атак. И наша задача – построить такую защиту, стоимость преодоления которой была бы максимально высокой. Непреодолимой защиты не бывает – бывает экономическая целесообразность её взлома. В этих условиях эта технология элегантно подстраховывает классические инструменты. Даже если у какого-нибудь кибер-негодяя хватило ума и целесообразности преодолеть первый уровень защиты, дальше его ждут новые приключения.

На этом всё по первому пункту, продолжение следует!