14 августа, 2012

Сейф для денег.

Или «Деньги для сейфа». А также «Деньги для денег» и «Сейф для сейфа».

Где хранятся деньги? Если они вдруг есть или внезапно появились. Даже если их нет – а вдруг они материализуются откуда-нибудь и их надо будет куда-то надёжно перепрятать?

Да, волшебные бабушкины чулки и укромные подматрасья никто не отменял. Но это «олд скул». В остальном налицо тенденция превращения «хрустящих и звенящих» денег в деньги виртуальные, к которым прицепом идёт много полезных «плюшек» как онлайн-банкинг, онлайн-покупки и чего только «онлайн» сегодня не сыщешь. А на них как мухи слетаются кибер-негодяи, дюже охочие до чужих банковских счетов и пластиковых карточек. И это не угроза пары немыто-волосатых маргиналов из подвала, а масштабная проблема мирового масштаба. Это чётко работающая криминальная индустрия c многомиллиардным оборотом. Немудрено, что защита финансовых транзакций в Интернете стала проблемой №1 [PDF] для большинства пользователей.

Соответственно, для новых денег тоже нужен сейф. Такой же виртуальный, но от этого не менее надёжный. Поэтому расскажу про нашу новую технологию «Безопасные платежи» (в английской версии — Safe Money), которая появилась в новой версии KIS.

Чтобы понять тонкости и преимущества этой технологии сначала посмотрим какие приёмчики в ходу у кибер-криминала, чтобы поглубже засунуть руку в наш виртуальный карман. Точнее, как они добывают явки логины-пароли пользователей для доступа к онлайн-банкингу и другим денежным аккаунтам?

Есть три основных варианта, самых популярных в кибер-воровском мире:

- Заражение компьютера жертвы троянской программой для кражи данных и фонового сбора информации вроде скриншотов и нажатий клавиатуры. При этом заражают, как зачастую, через уязвимости в популярном софте.

- Фишинг и социальный инжиниринг – имитация настоящих онлайн-магазинов, банковских веб-сайтов, диалогов, даже телефонных звонков и др.

- Различные технологичные атаки вроде сниффинга, подмены DNS/Proxy-серверов, подмены сертификатов и др. для перехвата трафика по схеме Man-in-the-Middle, а также Man-in-the-Browser, вардрайвинг и др.

Отсюда следуют три основные проблемы защиты от финансового кибер-мошенничества. А именно: а) отсутствие надёжной идентификации сайтов, б) отсутствие доверенного соединения через интернет между клиентом и онлайн-сервисами, в) отсутствие гарантий, что программное обеспечение компьютера не содержит уязвимостей , которые могут эксплуатироваться зловредным ПО

На самом деле некоторые части этой проблематики закрывают современные продукты класса Internet Security. Например, только ленивый сейчас не предлагает встроенную защиту от фишинга (другой вопрос – качество защиты). Однако для рабочих сценариев из реальной жизни (о сценариях ниже) этого недостаточно. Мало того, что в большинстве продуктов отсутствуют все необходимые фичи. Хуже, что они не работают слаженно на решение конкретной проблемы. А тут требуется комплексное, многоуровневое лекарство.

Здесь на сцену выходит технология «Безопасные платежи«.

В начале работы с новой версией KIS вы вводите адрес(а) онлайн-сервисов, которые требуется защитить (банкинг, магазины, платежные системы и пр.) Кроме того в продукте есть нехилая база адресов таких сайтов, включающая более 1500 различных банков в 84 доменах. При входе на сайт достаточно ответить на один вопрос «хотите ли вы запустить сессию в защищенном режиме», после чего при всех дальнейших операциях с этими адресами автоматически будет запускаться специальная защищённая сессия браузера.

В чём состоит защищённый режим браузера?

Во-первых, мы автоматически задействуем ряд анти-фишинговых технологий, включая проверку репутации сайта в нашей облачной системе KSN (видео, подробности) и эвристический анализатор сайтов. Таким образом, даже если кибер-негодяи охмурили пользователя письмом якобы от его банка и заставили перейти на поддельный сайт, то защита распознает атаку, предупредит и заблокирует. Разумеется, спуфинг (подмена адресов сайтов) тоже не пройдёт.

Во-вторых, KIS проводит валидацию цифровых сертификатов (согласно базе данных KSN) для установления действительно доверительного, защищённого соединения с сайтом и предотвращения использования поддельных сертификатов.

В-третьих, каждый раз при запуске мы делаем экспресс-сканирование операционной системы для выявления критических уязвимостей, которые могут использоваться злоумышленниками для атаки на компьютер и обхода стандартной защиты. Если уязвимости найдены – пользователю выводится предупреждение и предлагается запустить Windows-апдейтер для установки обновлений.

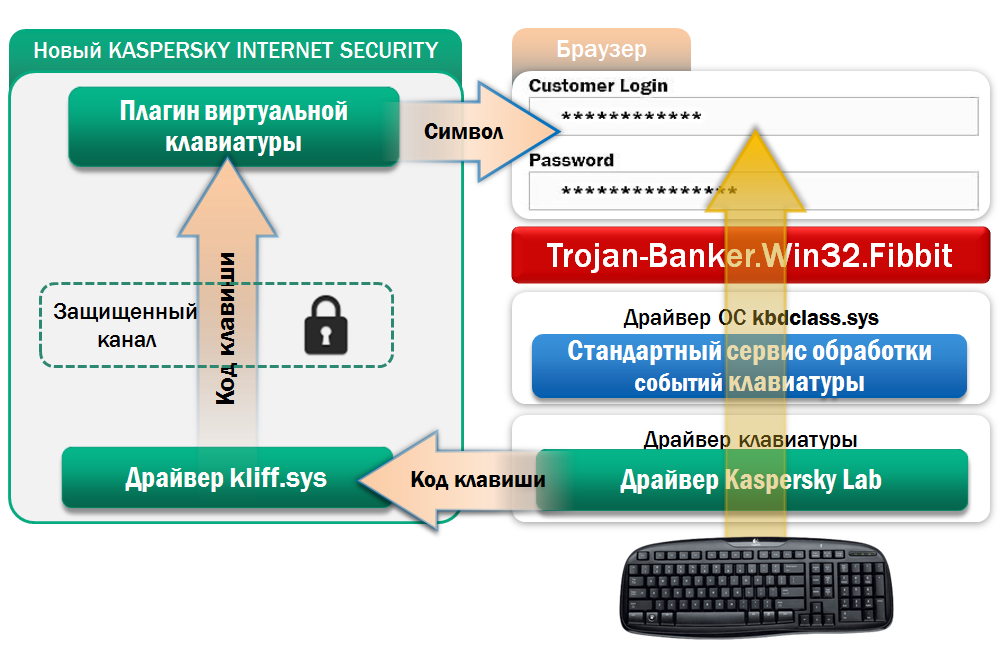

Наконец, защищённый режим браузера включает расширенный режим контроля программ (HIPS) специально для веб-сайтов, защищает вводимые с клавиатуры символы при помощи как знакомой по предыдущим версиям наших продуктов виртуальной клавиатуры, так и новой технологии «Безопасная клавиатура», защищающей от клавиатурных перехватчиков (кейлоггеров) на уровне драйвера операционной системы.

Таким образом, мы создаём интегрированную, многоуровневую защиту, «заточенную» для борьбы с финансовым мошенничеством и специализированными вредоносами. Важно – защита синхронизирует все необходимые компоненты продукта (в том числе «Автоматическую защиту от эксплойтов» — Automatic Exploit Prevention для блокировки как известных, так и неизвестных атак через уязвимости) для безопасной работы с «денежными» онлайн-сервисами. Проще говоря, под руководством «Безопасных платежей» защитные технологии больше не действуют поодиночке. Наоборот – работают сообща, обмениваются информацией, следуют единой стратегии, при этом каждая выполняет свой фронт работ.

Есть и другие преимущества этой технологии: она абсолютно прозрачна для пользователя. Не нужно каждый раз «ручками» включать специальный защищённый режим – это происходит автоматически, причём браузер наглядно сигнализирует об активации режима подсветкой окна, так что не перепутаешь. Технология не требует настройки и не «грузит» избыточными вопросами: пользователю выводятся только предупреждения о блокированных атаках. И, да, разумеется «Безопасные платежи» совместима с самыми популярными (читай: «самыми атакуемыми) браузерами – Internet Explorer, Chrome и Firefox.

А теперь по сценариям из реальной жизни.

Мы попросили независимую чешскую лабораторию Matousec провести сравнительный тест, эмулирующий распространённые атаки на «денежные» онлайн-сервисы для проверки качества виртуальных сейфов. Ребята тестировали 15 распространённых сценариев [PDF] и посмотрели как 14 разных продуктов с ними справляются:

Как видите, ситуация печальная. Половина вообще мышей не ловит, а 100% результат показали только два продукта, в их числе новый KIS с технологией Безопасные платежи. При этом второй продукт – узкоспециализированное решение для онлайн-банкинга, в котором нет всех полезных фичей для комплексной защиты от других типов угроз.

В заключение, отвечу на актуальный вопрос. Резонно спросить, а зачем вообще нужна эта технология? Нормальные банки вовсю используют многофакторную аутентификацию, одноразовые пароли, SMS-оповещения, защищённые соединения, политику оценки и аудита паролей, даже иногда попадаются сервисы с виртуальными клавиатурами (например, в Банке Москвы). Может «Безопасные платежи» вообще избыточная штука?

Действительно, некоторые прогрессивные банки сильно продвинулись в этом направлении, что не может не радовать! Но, во-первых, киберпреступники тоже не стоят на месте и постепенно учатся обходить средства подтверждения онлайн-операций. Пример – мобильный Zeus, «заточенный» на кражу одноразовых кодов доступа, присылаемых по SMS. Во-вторых, увы, таких продвинутых банков пока не так уж и много. А в онлайн магазинах вообще всё плохо. Там главное не безопасность, а юзабилити, поэтому все секюрити фишки быстро приносятся в жертву коммерции. Посмотрите на Амазон с его «покупкой за один клик» — для оформления заказа и оплаты с карточки достаточно ввести пароль. Наконец, «денежные» операции в интернете – самые чувствительные, развитие угроз – самое непредсказуемое и потому дополнительный уровень защиты никогда не будет лишним.

Вот так. Спасибо за то, что дочитали эту историю до самого конца. Всем желаю удачной работы, побольше денег и надёжного сейфа!