1 апреля, 2013

Вирусы из Челябинска настолько суровые, что взрывают мозг.

Каждый день (!!) наш доблестный вирлаб обрабатывает сотни тысяч подозрительных файлов. Там бывают и чистые (честные) файлы, и битый (нерабочий) код, разнообразные невинные скрипты, куски каких-то данных и самое разное прочее-прочее-прочее. Если же говорить о зловредах, то большей частью они вполне среднестатистические, анализируются и обрабатываются автоматически (об этом уже было вот здесь) . Но иногда в наши «сети» попадаются очень необычные изделия… Что-то совершенно новое, неожиданное. Нечто, заставляющее мозг активизироваться, сердце стучать чаще, а остальному организму впрыскивать адреналин в кровь в повышенных дозах. Stuxnet, Flame, Gauss, Red October — в списке этих неожиданностей.

Похоже, что мы нашли кое-что ещё.

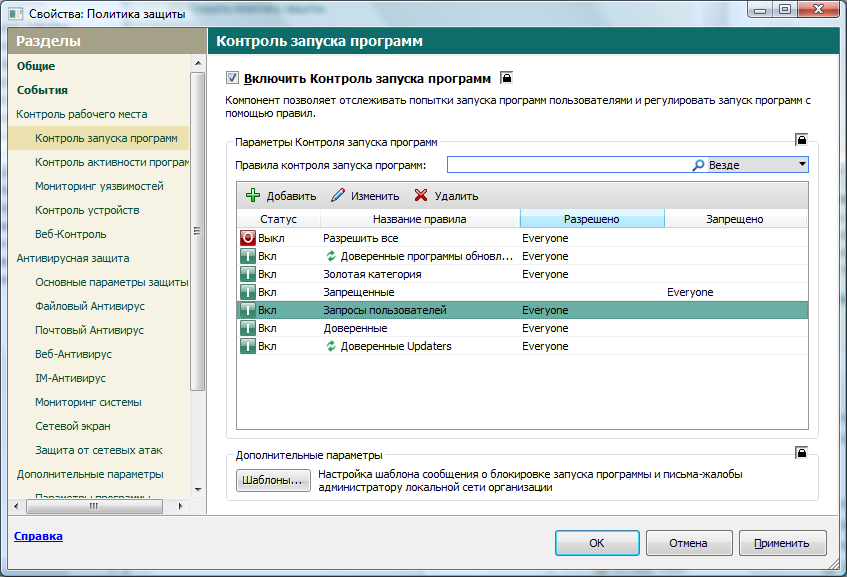

По просторам Рунета бродит очередной вирус-монстр. По своей сложности он значительно превосходит не только существующие ныне вредоносные программы, включая профессиональные шпионские кибер-атаки и кибер-оружие, но и любое другое известное программное обеспечение — судя по логике алгоритмов вируса и изощрённости их кодирования.

Нам никогда ранее не приходилось сталкиваться с таким уровнем сложности и переплетённости машинного кода, с подобной логикой программ. Для анализа даже самых сложнейших компьютерных червей и троянцев нам требуется от нескольких недель до пары месяцев, но здесь какой-то полный ахтунг.. сложность работы оценке пока не поддаётся. Мне неизвестна ни одна софтверная компания, способная на подобную разработку, даже теоретически невозможно предположить, что этот код написан человеком. Большинство зловредов сделаны разномастными компьютерными уголовниками в их корыстных целях, некоторые кибер-малвары – это просто сетевое хулиганство, а за наиболее сложными атаками предположительно стоят спецслужбы разных стран (что подтверждают некоторые журналистские расследования и здравый смысл).

В данном же случае это ни первое, ни второе, ни третье.

Этот код нечеловечески сложен, боюсь, что червь имеет (не поверите!) внеземное происхождение.

Дальше: космический вирус подтверждает теорию с космическом происхождении жизни на земле!