1 июня, 2021

Хакерская пирамида Маслоу в ландшафте современных кибер-геополитических реалий.

// звучит как название докторской диссертации :)

Как-то раз на прошлой неделе майским весенним утром я вышел на сцену и сказал буквально следующее: «Как же я рад вас всех здесь видеть!», — да просто потому, что все уже устали от этой затянувшейся коронаковидной истории эпохи биовирусного сезона, уже давно хочется вернуться в привычный ритм конференций, выставок и прочих массовых деловых активностей (и желательно без галстука). И тут у нас, как и было заказано, небольшое ежегодное мероприятие под названием «Kaspersky Security Day — 2021».

Ну что сказать… Народ очевидно оголодал на подобные встречи. Кто был? – Пришли все! Без малого 200 гостей в зале, а также 500++ зрителей следили за прямой трансляцией мероприятия онлайн.

// Просто напоминаю, что в прошлом ковидно-запретном году это мероприятие прошло в онлайне под заголовком «Kaspersky On-Air». А в 2019-м тоже был аншлаг, о чём было рассказано и показано вот здесь и тут.

Но вернёмся в наши дни ->

И вот, как раз пришло время начинать мероприятие, меня попросили на сцену, я и начал с того, что очень рад наконец-то всех видеть вместе! И далее рассказал вот о чём ->

Мы живём в совершенно (и обалденно) непредсказуемое кибер-геополитическое время. И не надо ничего здесь доказывать, достаточно просто пролистывать заголовки новостей. И об этом и пойдёт речь. Сначала о «кибер».

Мы уже давно целиком и полностью находимся в киберпространстве, которое продолжает меняться с огромной скоростью. Если просто вспомнить, что было 3-5-10 лет назад – да всё было совершенно по-другому! И не зря говорят «нет худа без добра» — благодаря всем известному био-коронавирусу мир ещё больше погрузился в киберпространство, мы с вами окончательно освоили современные коммуникационные платформы, производство и потребление также всё дальше и дальше становится цифровым – и так далее, объяснять здесь ничего не требуется.

Мы неизбежно и с огромной скоростью продолжаем погружаться в киберпространство, что есть правильно, современно и перспективно. Но, как вы и сами знаете, нет и «добра без худа»: злобные кибернегодяи всячески мешают двигаться в этом направлении, особенно остро вопросы безопасности стоят в сфере «Индустриальной революции 4.0», подразумевающей подключение промышленных процессов к общей сети. И что-то это весьма боязно, особенно если речь идёт о критически важных сервисах и оборудовании.

Плюс ещё добавляется геополитика, которая с одной стороны не способствует… «контролю за популяцией кибернегодяев», а с другой стороны всё больше и больше эксплуатирует вроде бы 100%-технологическую тему киберпреступности в каких-то своих корыстных политических целях.

В итоге получается совершенно волшебный кибер-геополитический коктейль, которым мы с вами вынуждены «наслаждаться». С профессиональной точки зрения, всё это выглядит как захватывающее глобальное шоу со звёздными актёрами и безумно дорогими декорациями. Но с другой весь этот коктейль рано или поздно всем нам придётся расхлёбывать…

Теперь же давайте посмотрим на это всё с другой стороны, чтобы понять, как работает кухня мирового киберзловредства. Если взглянуть на мир киберпреступности и хакеров с точки зрения пирамиды Маслоу, то в самом её основании лежат самые неопытные и начинающие хакеры. Они-то и генерят основную массу всего киберзловредства, с которым нам приходится бороться. Каждый день мы собираем около 360 000 новых уникальных зловредов. Да-да! Каждый день! Включая выходные и праздничные дни. Миллион нового зловредства за три дня, более двух миллионов новых трояно-вирусных приложений, скриптов и прочего разного в неделю!

Кстати, до коронавирусных событий этот показатель был на 20-25 процентов ниже. Почему?

Так как кибернегодяи в общем-то с удаленки никогда и не уходили, то с приходом локдауна (и отменой пикников-шашлыков) у них стало вместо 5-ти целых 7 рабочих дней. Шутка. Они, как и прочая традиционная преступность, «трудятся» постоянно. Просто во времена всеобщего карантина у них стало меньше отвлекающих факторов. Плюс к тому пользователи — потенциальные жертвы — стали больше времени проводить в интернете.

К тому же многие организации увели сотрудников на удалёнку, но не все смогли обеспечить достаточный уровень их кибербезопасности. И кибернегодяи, конечно же, начали вовсю взламывать корпоративные сети компаний через домашние компьютеры сотрудников. Короче, во времена корона-пандемии случился всем хакерам «парадайз и счастье».

Но в общем, технически говоря, мы с этим наплывом глобального хакерского зловредства справляемся совершенно нормально, в рабочем режиме. Наши нейросети, системы распознавания и машинное обучение, алгоритмы поиска аномалий, совпадений и так далее – всё это вместе в состоянии отсортировать весь огромный вал нового зловредства, задетектить вредоносный код, протестировать апдейты и защитить всех пользователей по абсолютно всем киберфронтам. То есть, технически говоря, первый уровень хакерской пирамиды Маслоу никакой технической проблемы для нас не представляет.

В чём же проблема?

А в том, что некоторые кибернегодяи переходят на второй уровень (если их не изолировали от общества на первом). Они учатся, становятся умнее и объединяются в более профессиональные хакерские группировки. И вот они уже в состоянии разрабатывать более сложные «адресные атаки», или так называемые APT-атаки. Если лет 5 назад мы мониторили несколько десятков таких групп, то сейчас их счёт идёт на сотни. И чем дальше, тем агрессивнее идёт рост их профессионализма.

// Сразу скажу, что я оставляю за рамками этого выступления проблему госхакеров, которые стоят за многочисленными кибер-шпионскими операциями. Это совершенно другая тема, о которой можно поговорить отдельно.

С технической точки зрения, проблема профессиональных хакерских банд гораздо серьёзнее уровня начинающих кибер-преступников и «середнячков», но тоже решаемая. Для защиты корпоративных сетей от профессиональных целенаправленных атак также есть продукты и технологии, аудиты по кибер-безопасности, программы обучения и так далее. Короче, защищать от APT-атак мы тоже умеем. Действительно серьёзные проблемы начинаются на следующем уровне пирамиды.

Очередной уровень пирамиды целиком и полностью посвящён атакам на индустриальные системы, на физическое оборудование и на технологические процессы. К счастью, подобные инциденты случаются достаточно редко, однако некоторые наши индустриальные клиенты сообщают о том, что их начинают «трогать». То есть это не целенаправленные атаки, а что-то вроде «проходя мимо, хакеры обнаружили торчащий наружу IP-адрес», который на всякий случай решено было «подёргать». Ничего не произошло – и кибернегодяи пошли дальше в поисках других жертв.

Совершенно очевидно, что атаки на промышленную инфраструктуру (именно на «железо», а не на офисную сеть – как это было в случае с Colonial Pipeline в США) – это проблема ближайшего будущего. Увы, концепция «хакерской пирамиды Маслоу» представляется мне вполне логичной, что означает неизбежный «апгрейд» самых «продвинутых» негодяев на этот уровень.

Ну и самая верхушка пирамиды – это атаки на критическую инфраструктуру. И это не просто проблема. Это – катастрофа, ночной кошмар всех кибербезопасников. Что произойдёт, если злобные негодяи доберутся до самых критически важных объектов? А это, увы, вполне возможно – достаточно вспомнить, например, классическую историю про киберчервя Stuxnet.

И если на нижних уровнях пирамиды мы можем гарантировать уверенный уровень кибербезопасности при помощи уже существующих традиционных решений, то на самой верхушке нужна не просто киберзащита, а кибериммунность. А тут очень большая и радостная новость: у вас есть мы! И мы способны защитить и/или иммунизировать вас от зловредной активности на всех уровнях хакерской пирамиды Маслоу. В наше турбулентное и малопредсказуемое время кибер-геополитических штормов.

<== Вот, примерно так я поприветствовал всех присутствовавших на открытии «Kaspersky Security Day» — всех, кто был в зале, а также кто смотрел выступления в онлайне.

А дальше пошли весьма интересные рассказы про современные кибервызовы и борьбу с ними, систему защиты от киберугроз Kaspersky Expert Security, про устойчивость и развитие бизнеса в наши турбулентные времена, экспертную поддержку и много-много ещё про что. Полную запись сего замечательного мероприятия можно посмотреть вот здесь.

Мероприятие получилось насыщенным, материала было много, изложено весело, доступно и непринуждённо. Всё, как у нас водится.

Рассказали и про SOC-и, и про EDR-ы (которые в ближайшем будущем будут ещё идеэрестей), и про самые разные прочие новейшие прорывы в нашей общей кибер-безопасности.

Не обошлось и без российской специфики… которая буквально вынудила нас разработать и запустить свою собственную платформу SIEM :)

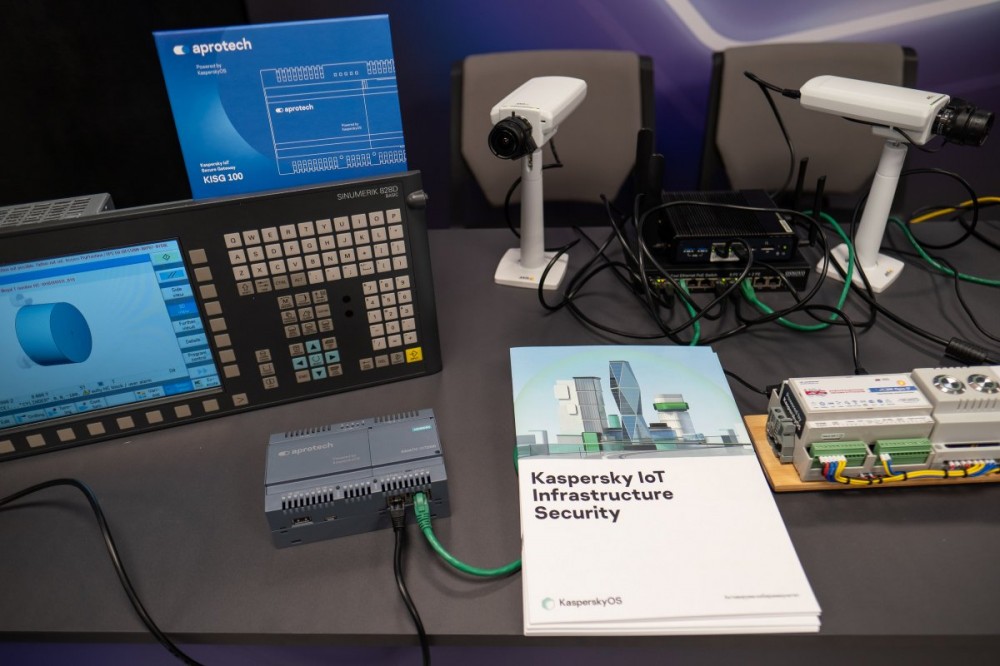

Ну и прочие кибер-иммунитеты, IoT-безопасности и АСУ-ТП-защиты.

Повторюсь: насыщенно, информативно, доступно, все обрели новую надежду. Ура! Живём на позитивной стороне!